Por: Camilo Hoyos – OnlyClic · Soluciones a un Clic

Fecha: Septiembre de 2025

Introducción

El modelo Zero Trust (“confianza cero”) se ha convertido en uno de los pilares de la ciberseguridad moderna.

A diferencia del enfoque tradicional —en el que todo lo que está dentro de la red se considera confiable—, Zero Trust parte de la premisa de que ninguna conexión debe ser confiada por defecto, sin importar desde dónde provenga.

En este artículo te explico cómo las pequeñas empresas pueden aplicar este modelo utilizando herramientas accesibles de Fortinet y Cisco, sin requerir grandes inversiones.

¿Qué es Zero Trust?

El principio central de Zero Trust es “nunca confíes, siempre verifica”.

Cada usuario, dispositivo o aplicación que intenta acceder a la red debe autenticarse, autorizarse y validarse continuamente.

Componentes básicos del modelo:

- Autenticación multifactor (MFA).

- Control de acceso basado en roles e identidad.

- Microsegmentación de red.

- Monitoreo y respuesta continua.

Implementación con Fortinet

Fortinet ofrece una arquitectura FortiTrust / FortiAuthenticator que integra:

- FortiGate como firewall de próxima generación (NGFW).

- FortiAuthenticator para identidad centralizada y MFA.

- FortiClient EMS para validar la seguridad de los dispositivos antes de permitir el acceso.

💡 Ejemplo: si un empleado remoto intenta acceder desde un equipo sin antivirus actualizado, el sistema puede bloquear la conexión o redirigirlo a cuarentena.

Implementación con Cisco

Cisco aplica Zero Trust mediante su plataforma SecureX y las soluciones Duo Security y Identity Services Engine (ISE).

- Duo permite MFA y control de identidad de usuarios remotos.

- ISE define políticas de acceso según rol, ubicación o tipo de dispositivo.

- SecureX unifica visibilidad y respuesta ante amenazas en todos los endpoints.

💡 Ventaja Cisco: ideal para entornos híbridos (oficina + nube) y equipos distribuidos.

Beneficios del enfoque Zero Trust para pymes

- Reducción del riesgo de intrusiones internas o externas.

- Control total sobre quién accede, cuándo y desde qué dispositivo.

- Cumplimiento con estándares de seguridad y privacidad.

- Mayor resiliencia ante ciberataques o errores humanos.

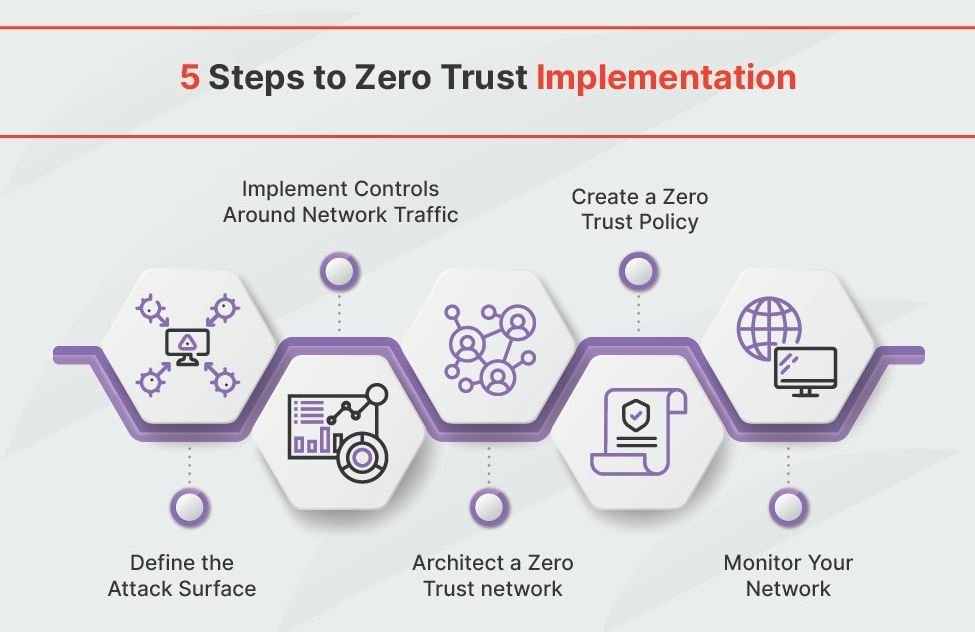

Pasos iniciales recomendados

- Audita los usuarios y dispositivos que acceden a tus recursos.

- Implementa MFA (con Duo o FortiAuthenticator).

- Segmenta tu red (empleados, invitados, dispositivos IoT).

- Monitorea accesos y revisa logs semanalmente.

- Crea políticas de acceso mínimas necesarias (“least privilege”).

Conclusión

Zero Trust no es solo para grandes corporaciones: hoy las pymes pueden adoptarlo gradualmente con soluciones asequibles y escalables.

Comenzar por identidad, segmentación y monitoreo puede marcar la diferencia entre una red segura y una vulnerable.

En OnlyClic ayudamos a diseñar estrategias Zero Trust ajustadas al tamaño y realidad de cada negocio.